OSINT – журналістика своїми руками

Ранкове селфі коло свого будинку, тарілка з гарною стравою, приправлена інстаграм фільтром в улюбленому кафе біля роботи, десять коментів під постами друзів і локація або сторіс на події ввечері – це звичайний день сучасної людини в соціальних мережах. Ми свідомо ділимося тоннами інформації про себе, і це допомагає нам більше спілкуватися, заводити нових друзів, обмінюватися враженнями. Але відкрита інформація – не завжди безневинна, часто вона може візуалізувати корупцію, викривати політичні скандали, надавати докази військової агресії в гібридних (і не тільки) війнах і давати багато інформації для супер уважних людей, які називають себе osint-щиками. Вікіпедія каже нам, що розвідка на основі відкритих джерел або OSINT (Open source intelligence) – це пошук, вибір і збір інформації, отриманої із загальнодоступних джерел, і її аналіз. Звучить досить загадково, але останнім часом ми дедалі частіше стикаємося саме з такою формою розслідувань і є свідками, як вони впливають і на політичну, і на безпекову ситуацію у світі. InformNapalm – найвідоміша в Україні (і не тільки) волонтерська організація, яка працює з дослідженням відкритих джерел, і ми попросили їх розкрити нам цю тему, розказати базові принципи роботи, а також поділитися своїми успішними розслідуваннями. Можливо, після цієї статті ми і не станемо osint-щиками, але більш фахово перевіряти інформацію, шукати лінки між подіями і бачити трохи більше в інформаційному просторі можемо спробувати.

Активісти та блогери стали невід’ємним явищем українського медіа-простору. Окрім професіоналів своєї справи, на інформаційне поле вийшли журналісти-аматори. Якщо професіонали можуть спиратися на розгалужену мережею інформаторів чи друзів з купою “зливів”, то активістам та блогерам здебільшого доводиться шукати інформацію самотужки.

З одного боку, це важко, і блогери не завжди можуть продукувати матеріали в режимі нон-стоп, як це роблять класичні ЗМІ. З іншого боку, у них більше творчої свободи, а автором сенсації може стати ледь не кожен. Залишилось тільки знайти цікавий матеріал. І часто для такого матеріалу використовується OSINT-метод – пошук даних у відкритих джерелах.

Сенсації лежать у нас під ногами, залишилось тільки зрозуміти, куди дивитись. Будь-яка деталь може дати інформаційний привід. Так український блогер-журналіст Влад Содель почав фотографувати годинники політиків, і виявилось, що скромні народні обранці та чиновники звіряють час за годинниками, що коштують більше, ніж їхні офіційних статки. І хоча, на перший погляд, всі знали про існування такої проблеми, але цей матеріал став її прекрасною візуалізацією і порушив питання для обговорення.

Отже, перше правило в пошуку інформації полягає в тому, що треба звертати увагу на все.

Дрібниць не буває!

«Чому було зроблено це фото? Хто фотографував? Хто виклав фотографію? Приблизний вік? Особливість одягу? Чи відповідає одяг сезону на фото? Чи носить ця людина той самий одяг на інших фотографіях? Що ми бачимо на задньому плані? Чи місце фото збігається з місцем проживання або роботи? Якщо ні, то що ця людина може тут робити? » – ось приблизно в такому ключі треба підходити до будь-якої фотографії.

І що більше деталей на фото, то більше буде питань і відповідей.

Те саме стосується аналізу текстів.

Є згадка про якесь маленьке містечко – краще про всяк випадок пошукати людей з таким прізвищем серед його мешканців. Так можна знайти можливих родичів, а через їхні профілі у соціальних мережах знайти додаткову інформацію. Є згадка про школу – визначаємо приблизний вік і шукаємо можливих однокласників.

Якщо відкрито список оточення – шукаємо можливих родичів, визначаємо коло друзів та аналізуємо їхню активність. Читаємо коментарі до старих постів та фотографій, передивляємось активність у мережі, аналізуємо хобі та інтереси, намагаємось визначити коло близьких друзів. Повторно аналізуємо вже «друзів» і шукаємо спільні інтереси, фотографії чи якісь діалоги.

Що більше інформації ви знайдете для аналізу, то краще.

Приклад 1: людина не написала у себе, що закінчила певний військовий ВНЗ, але декілька років тому активно спілкувалась в коментах з друзями, у яких в профілі були фотографії з випускного цього ВНЗ.

Вітаю, за декілька годин пошуку у вас буде приблизний список випускників.

Приклад 2: людина побувала на виставці військової електроніки, а потім почала додавати в Facebook та LinkedIn профілі робітників певних фірм та лайкати якісь пости в мережах про їхню продукцію. Вітаю, ви приблизно знаєте, що людина робила на виставці.

Приклад 3: група людей з`їздила на закриту екскурсію з обміну досвідом до однієї цікавої для вас країни, після чого почали додаватись один до одного в друзі, іноді коментувати та лайкати. Вітаю, ви знаєте, куди вони їздили, і хто був на зустрічі.

Де шукати інформацію?

Для вдалого пошуку бажано досконало знати всі пошукові трюки в Google при складанні запитів. В Інтернеті є велика кількість проектів, що допомагають систематизувати інформацію для кожного випадку: Flightradar для польотів літаків, MarineTraffic для відстежування водного трафіку, CompanyCheck для пошуку засновників всяких британських фірм і т.п. Для пошуку інформації за відкритими даними в Україні можна звернутись до досвіду YouControl.

Торгівля даними – це великий бізнес у всьому світі. Бази реєстрів фірм, патентів чи публікацій є з кожної країни. До певного рівня вам може вистачити безкоштовних рішень, але для серйозної дослідницької роботи доведеться зануритись і у платні бази також.

ОСІНТ на фронті. І не тільки на інформаційному.

Відкриті дані можна використовувати не тільки для пошуку сенсацій та корупціонерів. В 2014-му році Росія почала війну проти України. Світові ЗМІ із самого початку агресії досить мляво висвітлювали події в Криму та на Донбасі, а подекуди просто ретранслювали російські джерела. Тому ми, українські волонтери, заснували проект InformNapalm та почали «випалювати» ворога на інформаційному фронті, вдаючись саме до розвідки з відкритих джерел.

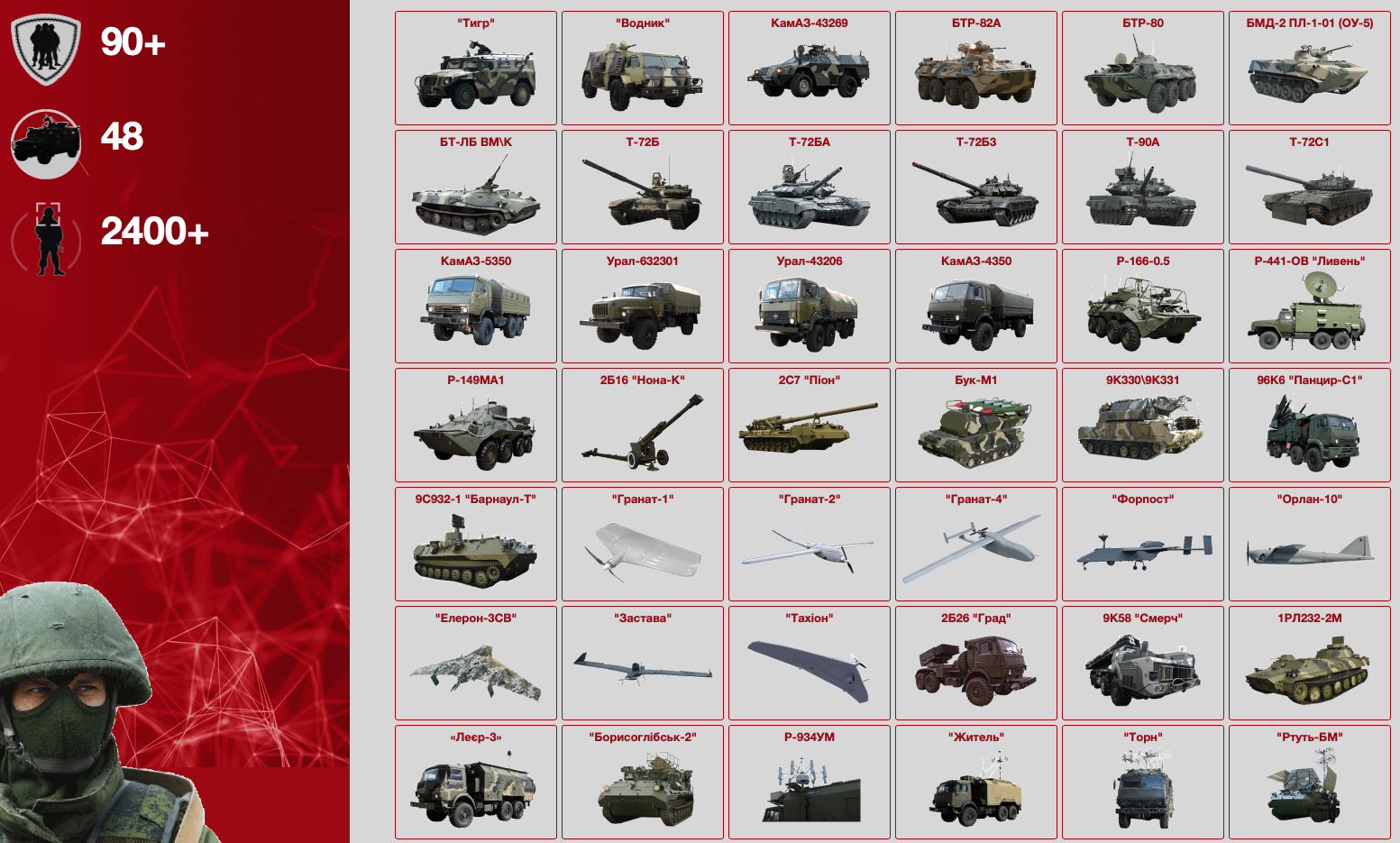

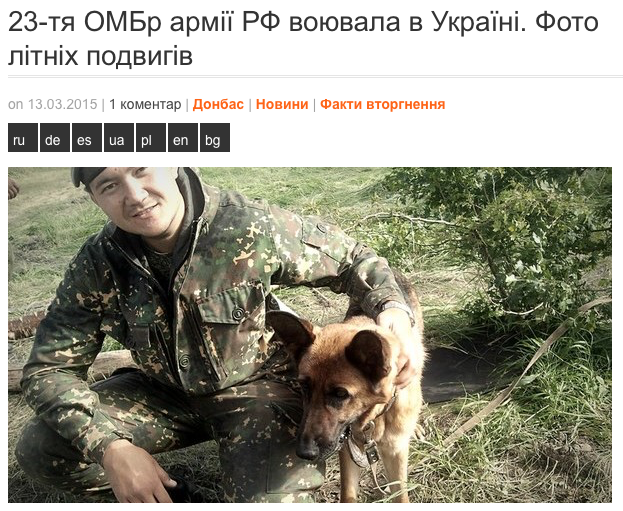

Почалось все з перегляду численних груп кримських сепаратистів, виявлення ключових колаборантів, дослідження зв`язків з Росією. Потім, коли почалася гаряча фаза війни, ми почали аналізувати фотографії з Донбасу та виявляли сучасне російське озброєння в руках «сепаратистів». Згодом до місцевих долучились кадрові російські військові, які з літа 2014-го частенько викладали фотографії з України.

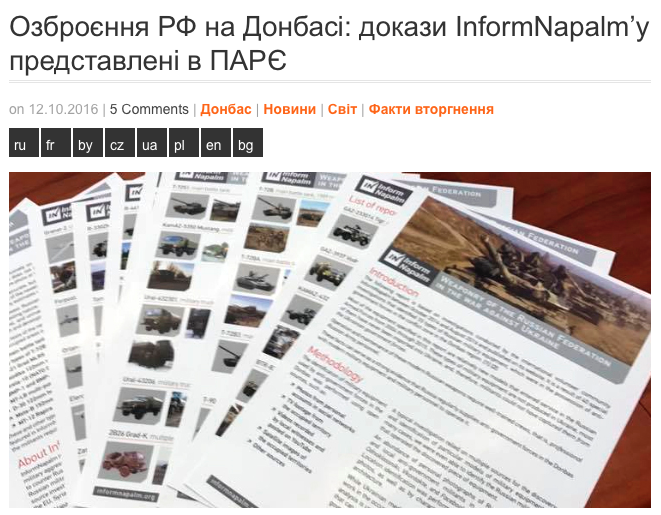

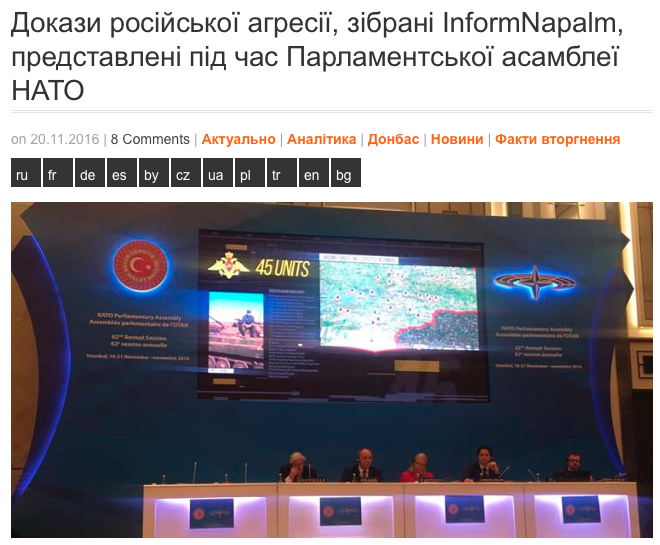

Завдяки використанню OSINT-методу в України з’явились докази російської агресії проти нашої країни. Ми систематизували дослідження, перекладали їх різними мовами та доносили до іноземних журналістів і політиків. В 2016-го році українська делегація використовувала наші дані в Парламентській асамблеї Ради Європи та у НАТО.

Результати наших OSINT-досліджень залюбки використовують дипломати та журналісти. Про проект також неодноразово згадано в тематичних військових виданнях.

Наведу декілька прикладів та методик пошуку інформації. Отже, як ми це все зробили?

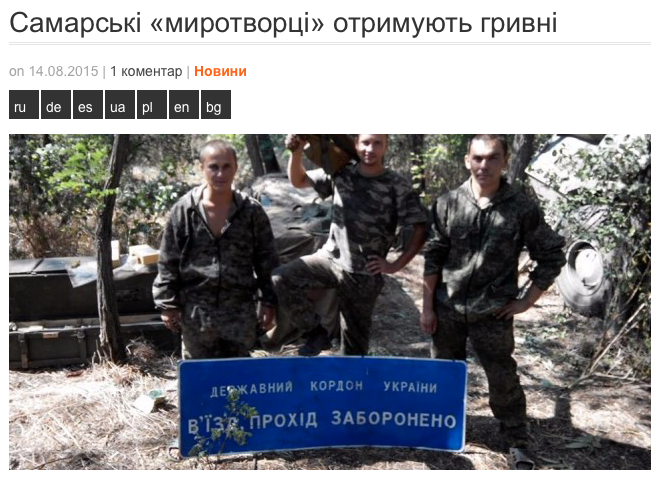

Влітку 14-го року кадрові російські військові не особливо приховували своє перебування в Україні і сміливо фотографували все, що бачать – від українських гривень до написів українською на магазинах. Українські активісти знаходили таких «кадрів» та проводили геолокацію знімків, доводячи присутність російської армії в Україні.

Іноді один фотограф-невдаха міг спалити цілий військовий підрозділ. Після чого ми перевіряли всіх солдатів з цієї частини і знаходили нові факти.

Але пошук російських військових йшов не тільки в Україні. Поранених ми шукали біля російських військових шпиталів – від нудьги на лікуванні вони починали викладати фото біля лікарень та центрів відпочинку МО РФ, коментувати фото один одного та робити фото-сесії.

Так ми змогли довести, що поранені «сепаратисти» та кадрові російські військові лікуються в одних і тих самих лікарнях МО РФ.

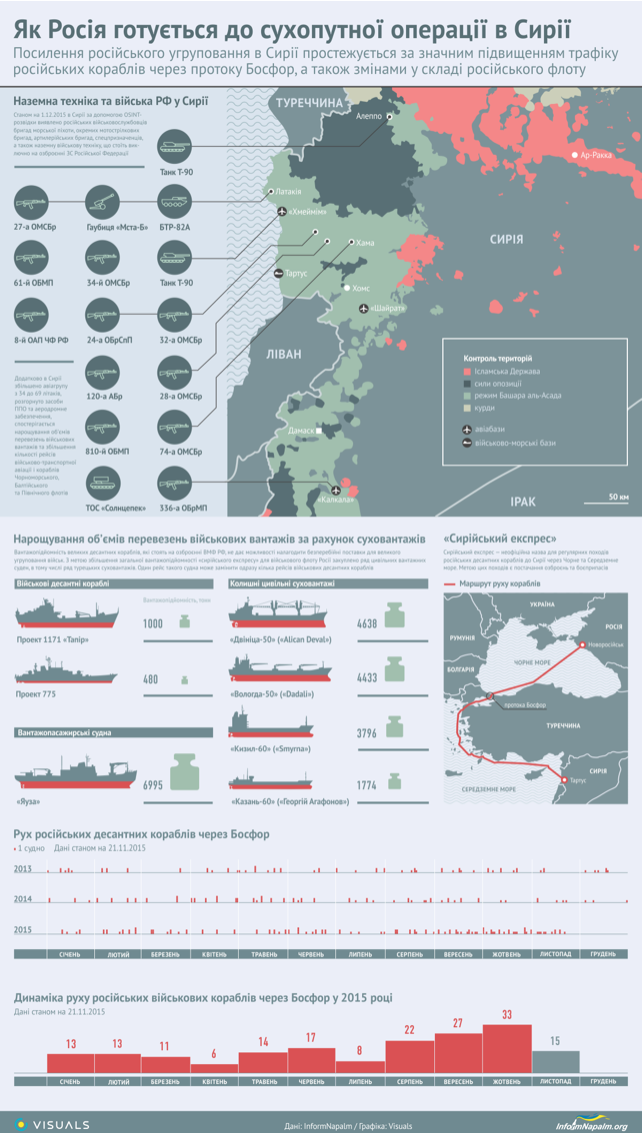

Також аналіз трафіку проходу кораблів через Босфор, що викладали турецькі блогери, дозволив нам зафіксувати пожвавлення російської присутності у Сирії ще до офіційного початку військової кампанії режиму Ассада у 2015-му році. Згодом цей маршрут назвали «Сирійським експресом», і цим терміном почали користуватись у світовій пресі.

Ми продовжували дослідження цього «експресу» і декілька місяців ретельно вичитували групи у соціальних мережах та форуми моряків, щоб зрозуміти, як потрапити на роботу на вантажні суда МО РФ. Так ми дізнались про проблеми з оплатою, погані умови праці та нещасні випадки на «експресі», про які мовчала російська преса.

Згодом російські військові почали масово викладати фотографії нагород за участь у боях на Донбасі та у Сирії. В пошуках таких історій нам допомагала російська провінційна преса, яка залюбки писали про нагородження своїх «героїв». Таким чином ми виявили аномалію у нагородженні російських військових, які в мирний час почали масово отримувати бойові нагороди.

Тобто, ви зрозуміли, що незважаючи на географію і задачі, головний метод OSINT залишається незмінним – це увага до деталей!

А як можна використовувати OSINT в мирний час?

Найпопулярніша ціль в цілому світі – це пошуки корупціонерів і чиновників, які приховують свої статки. Їх завжди «палить» не притиманний чиновнику рівень життя. Це можуть бути яхти, дорогі будинки чи авто. Придивіться, хто з українських користувачів буде викладати фотографії з фешенебельних курортів – повірте, в околицях Монако чи в якомусь французькому “шато” ви точно зустрінете родину голови якоїсь міськради.

Після цього в декларації цього чиновника можна перевірити, чи може він собі таке життя дозволити. І паралельно в соціальних мережах аналізуємо його фотографії і родини, вивчаючи назви дорогих марок авто. За декілька тижнів ретельної роботи ви не тільки зможете, як досвідчений автодилер назвати ціну будь-якої моделі Мерседеса, а і трохи ускладнити життя корупціонера.

Якщо в цей момент у вас склалося враженя, що OSINT – це супер цікавий і ефективний доступ до інформації і власних розслідувань, то з досвіду можу застерегти, що все не так просто.

Іноді ви будете витрачати години та дні на пошуки, які ні до чого не призведуть. Витримка та спроможність запам’ятовувати купу, на перший погляд, непотрібних деталей – дуже гарні риси для OSINT-щика.

Сьогоднішній медіа-світ показує, що кожна дрібниця має значення, а проводити онлайн-розслідування за допомогою відкритих даних може кожен.

А взагалі-то, OSINT – це спосіб мислення, коли ти бачиш інформацію там, де інші побачать тільки сирі дані.